信安培训2019/5/11作业

题目

1.http://www.shiyanbar.com/ctf/2005

2.http://www.shiyanbar.com/ctf/1904

3.http://www.shiyanbar.com/ctf/1903

4.http://www.shiyanbar.com/ctf/1894

5.http://www.shiyanbar.com/ctf/1878

6.http://www.shiyanbar.com/ctf/1832

7.http://www.shiyanbar.com/ctf/1937

8.http://www.shiyanbar.com/ctf/1931

9.http://www.shiyanbar.com/ctf/1897

10.http://www.shiyanbar.com/ctf/1893

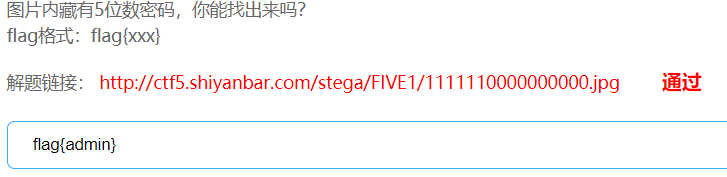

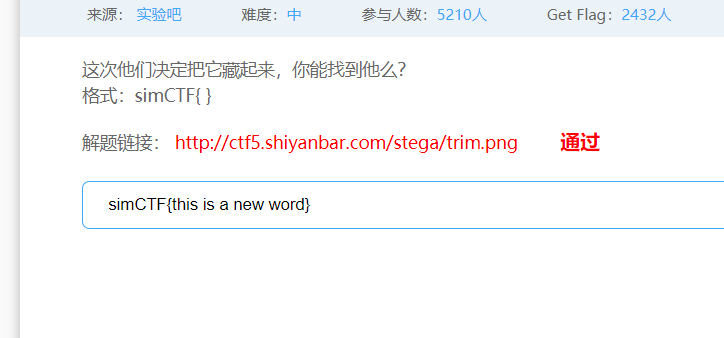

题目1

1.http://www.shiyanbar.com/ctf/2005

最终答案

第一步转16进制

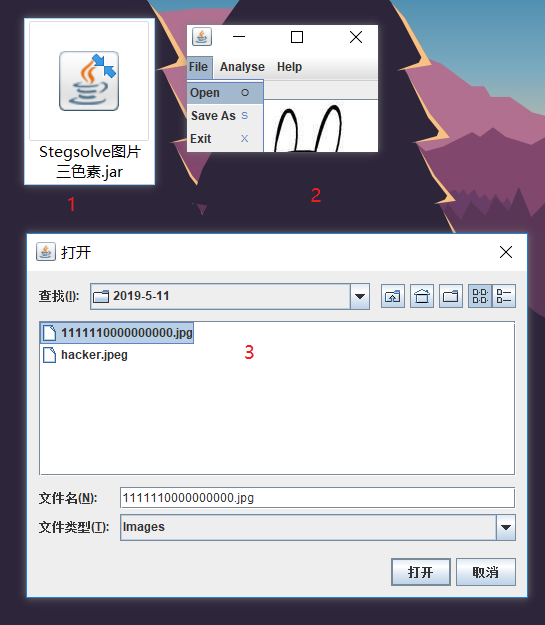

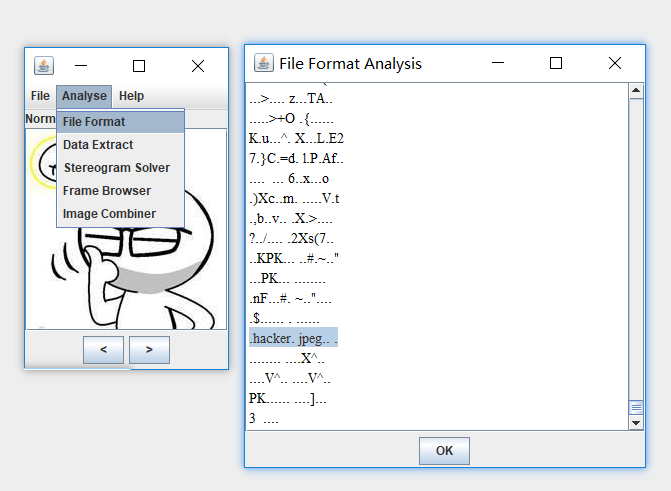

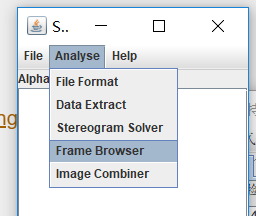

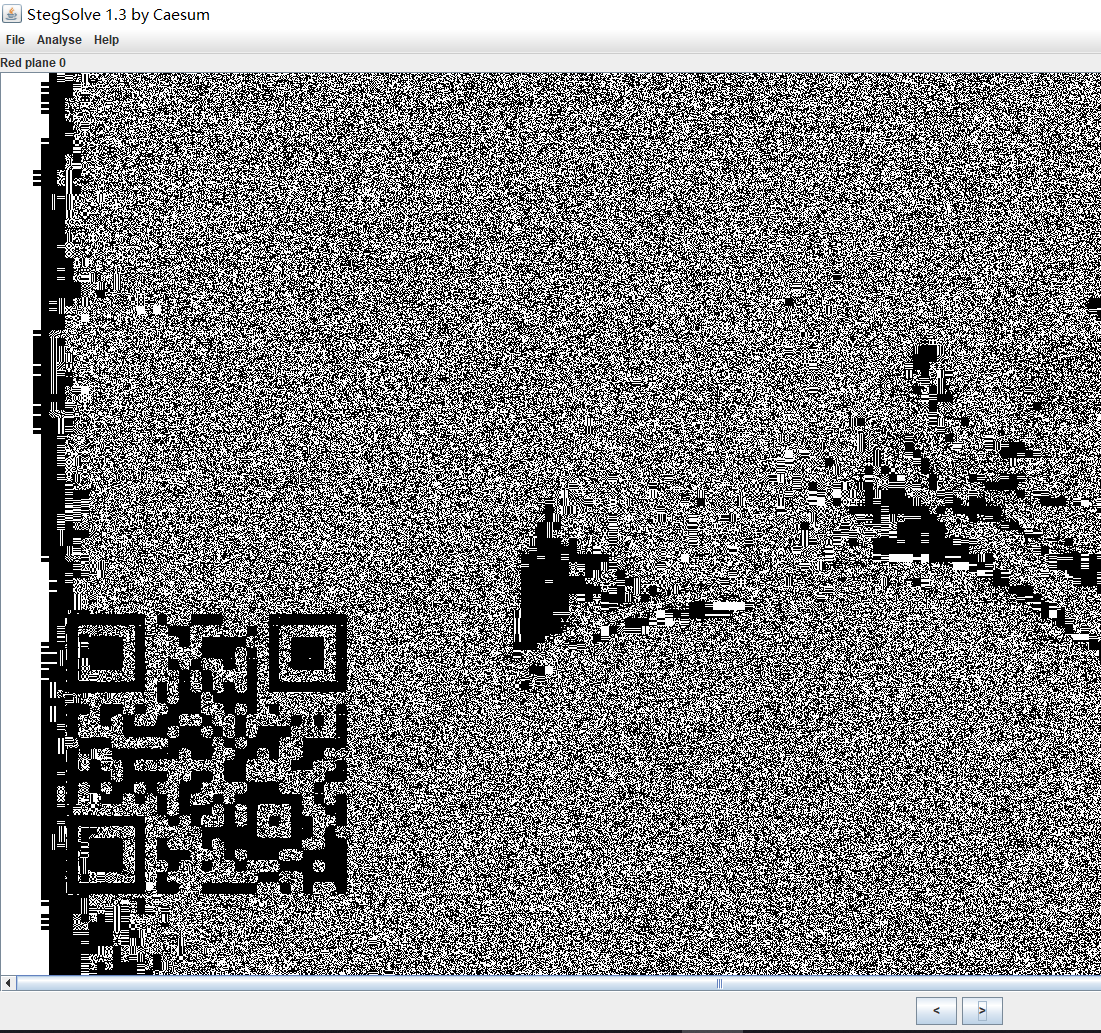

使用Stegsolve进行图片分析

图片分析

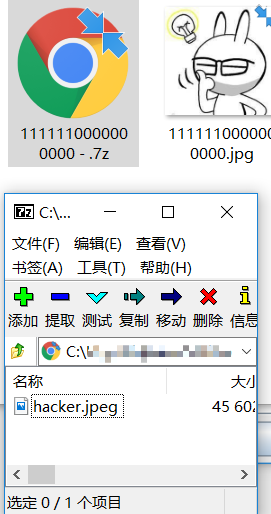

里面有一个 hacker.jepg的文件名称

所以猜测该图片内存在另一个图片

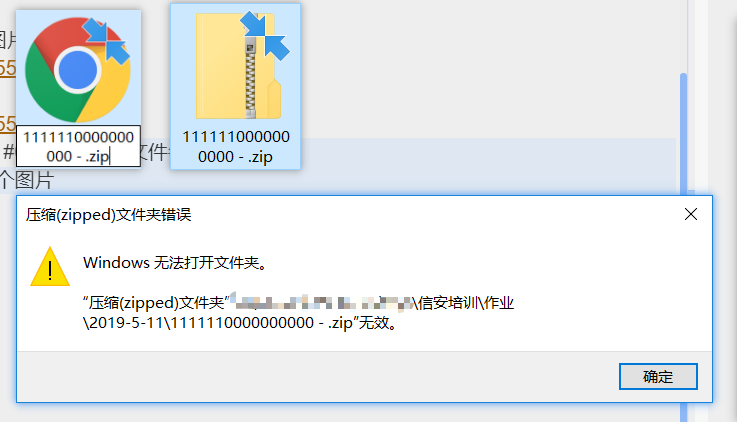

将文件后缀名改成.zip结尾

由于某种原因无法打开

我安装的压缩软件为7-zip

所以我改成.7z结尾后打开了

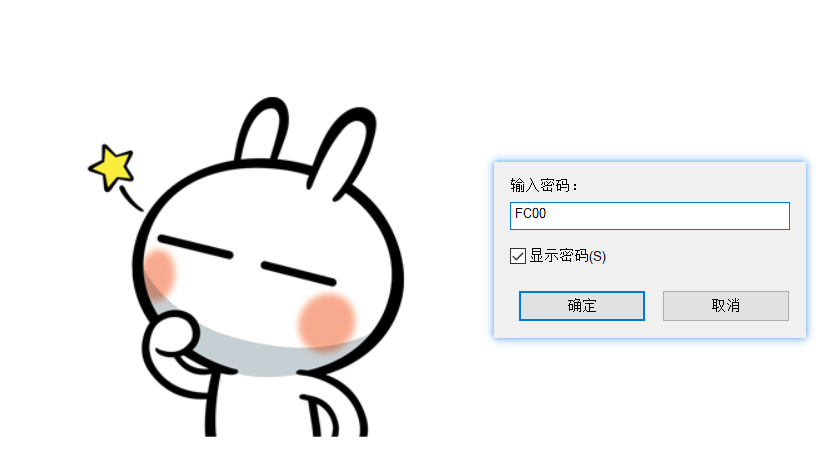

文件无法直接打开存在密码

猜测为文件名 1111110000000000

但是密码错误.

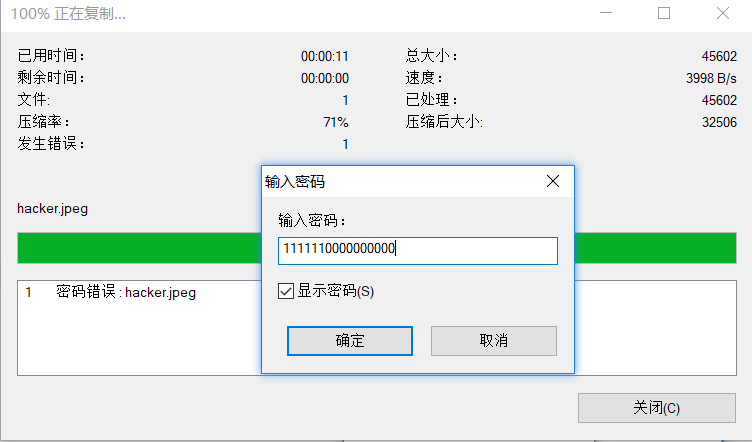

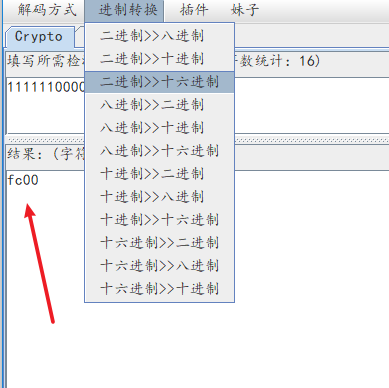

按照常理,密码一般情况下为数字+字母

所以尝试将2进制密码转换成16进制

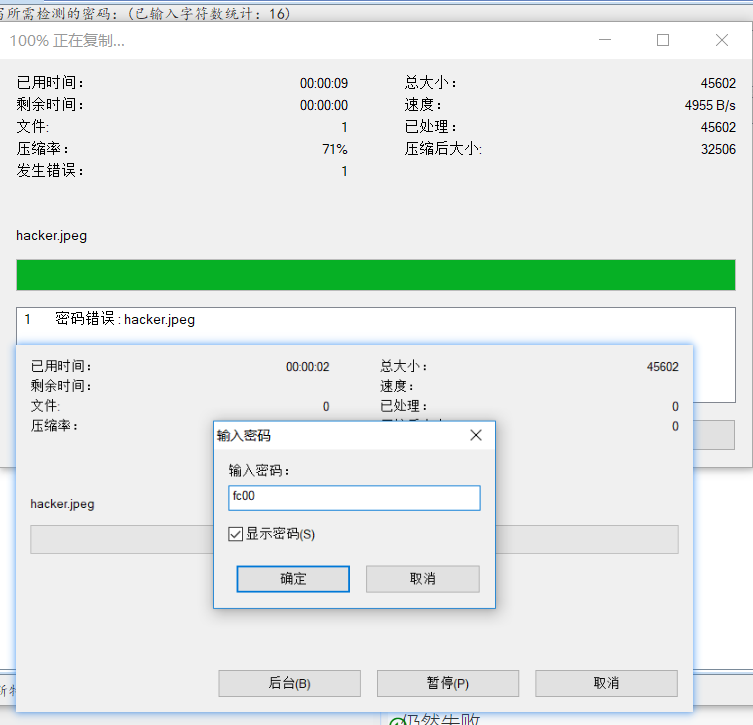

尝试密码fc00

仍然失败

转换使用大写FC00神奇般的成功了

第二步cmd命令

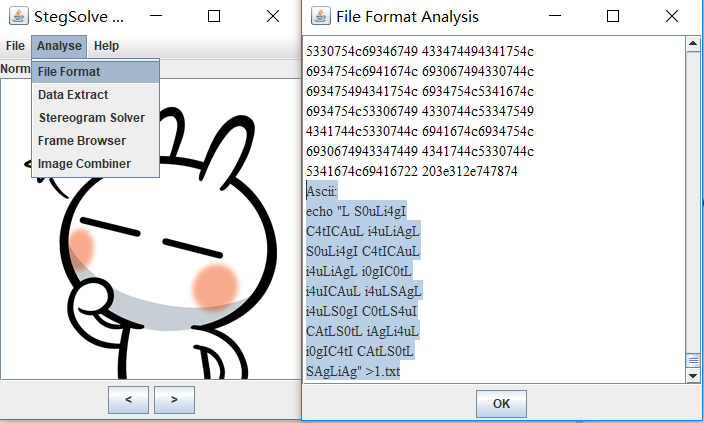

用同样的方式分析图片

发现下列代码

1.txt hljs" data-info="Ascii: echo "L S0uLi4gI C4tICAuL i4uLiAgL S0uLi4gI C4tICAuL i4uLiAgL i0gIC0tL i4uICAuL i4uLSAgL i4uLS0gI C0tLS4uI CAtLS0tL iAgLi4uL i0gIC4tI CAtLS0tL SAgLiAg" >1.txt">

学习过CMD命令的可以看出来,代码echo,是将双引号内的文本写入1.txt文件

可以直接在CMD里面执行这些代码,得到1.txt

也可以直接复制双引号内容

第三步base64编码

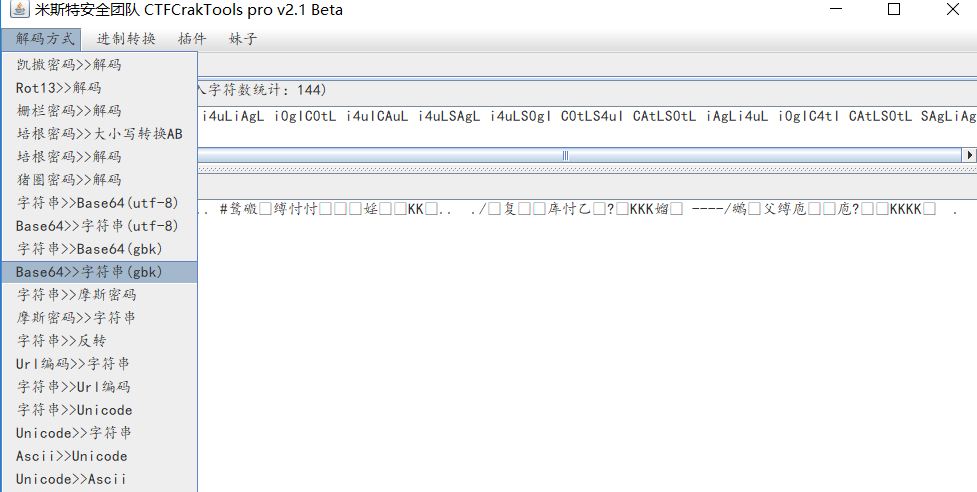

假装看出来是base64编码

然后进行解密

不知道出来的是什么鬼

换个在线转换的网站转换出来是摩斯密码

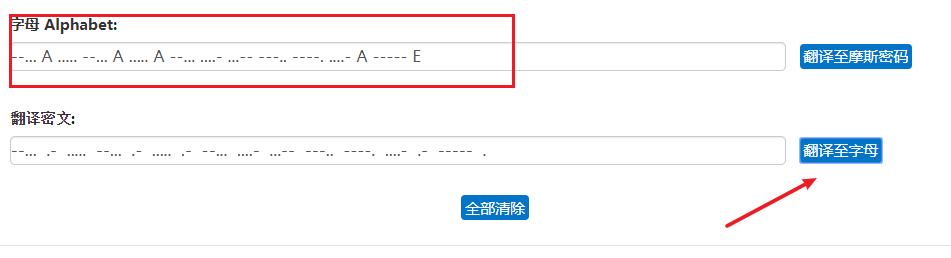

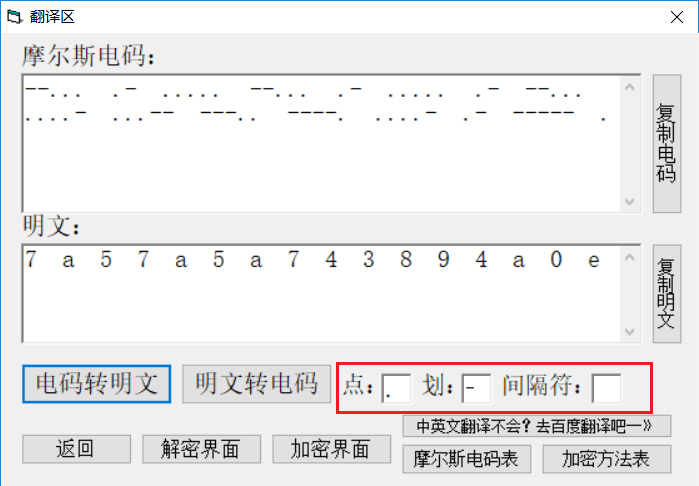

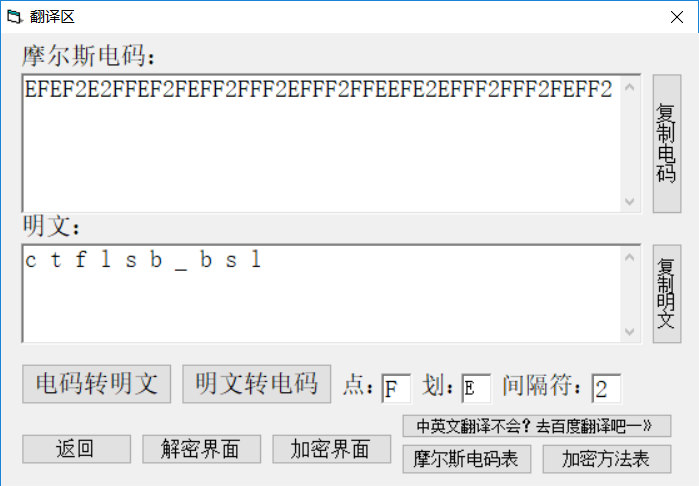

第四步莫斯密码

将莫斯密码转换

换一个软件设置好点划和间隔符转换如下

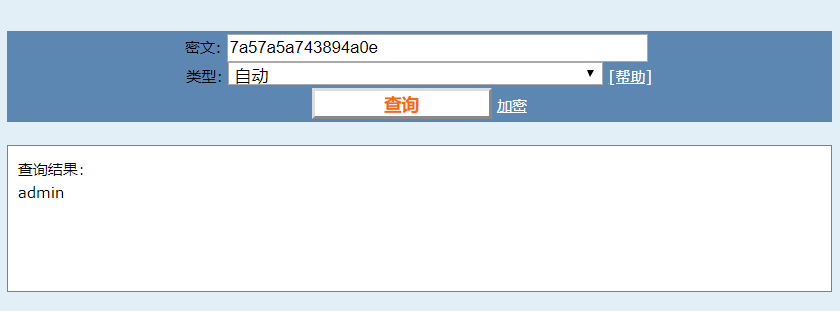

第五步解密MD5

不知道咋地非说这个是MD5,就解密这个呗

7a57a5a743894a0e

答案就这样莫名其妙出来了

题目2

2.http://www.shiyanbar.com/ctf/1904

下载了两个文件一个图片一个有密码的压缩包

第一步分析图片

把图片放进软件进行分析

一层一层查看发现了这个页面

将key值 forensics_is_fun当做密码输入压缩文件

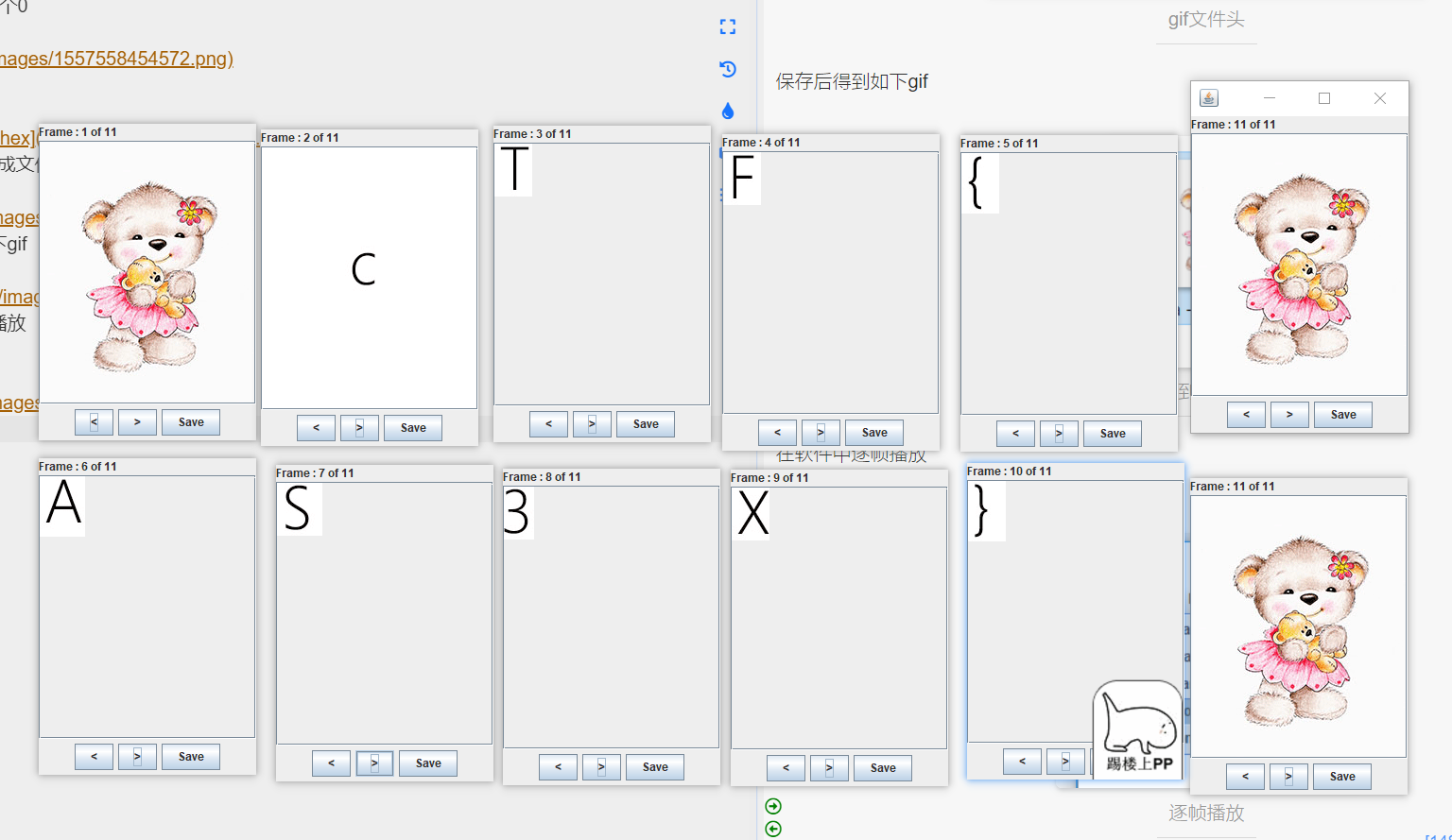

压缩文件中获得一个损坏的gif图

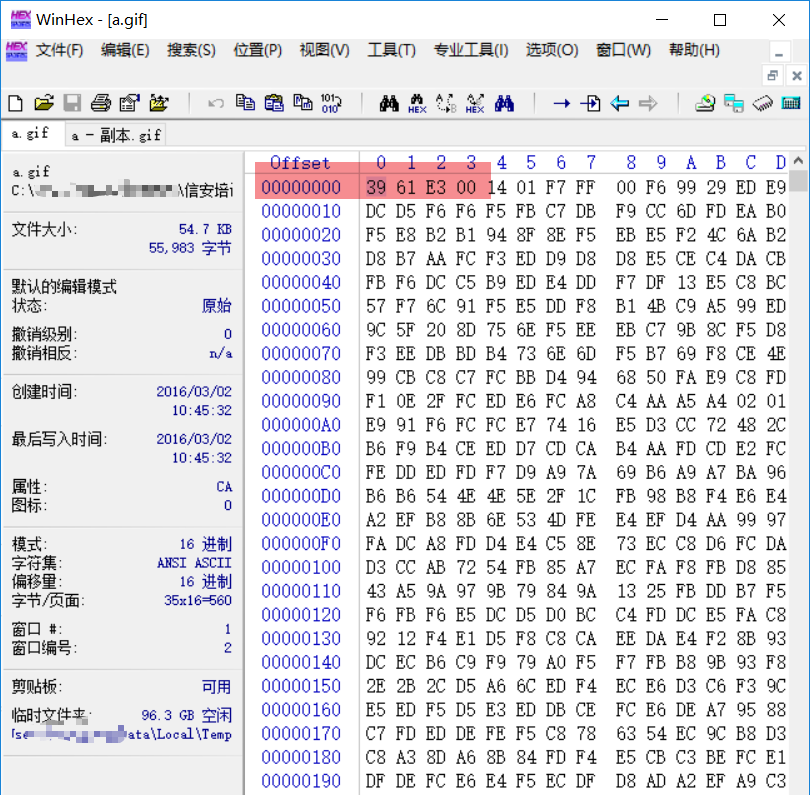

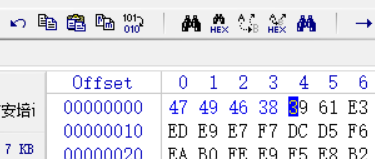

文件用Winhex打开

发现丢失gif文件头

第二步修复文件头

把文件用记事本打开

加入gif的文件头

GIF (gif),文件头:47494638

八位所以补入4个0

再打开winhex

将30303030改成文件头47494638

保存后得到如下gif

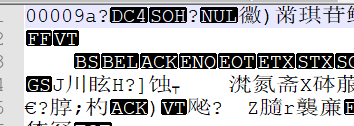

逐帧播放

在软件中逐帧播放

获得如下代码

十一帧图片逐帧播放

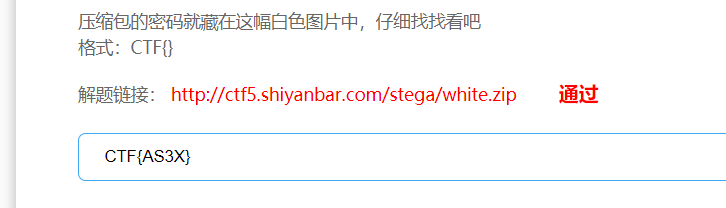

答案在这里

题目3

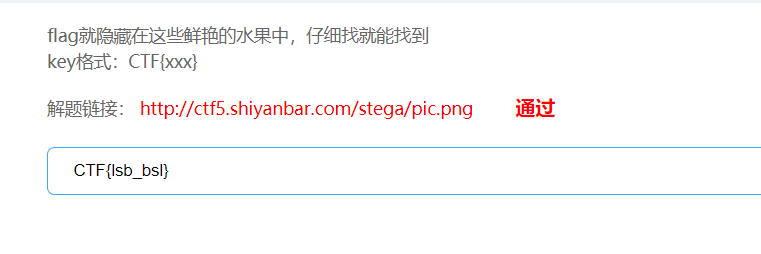

第一步分析图片

3.http://www.shiyanbar.com/ctf/1903

获得图片

分析图片

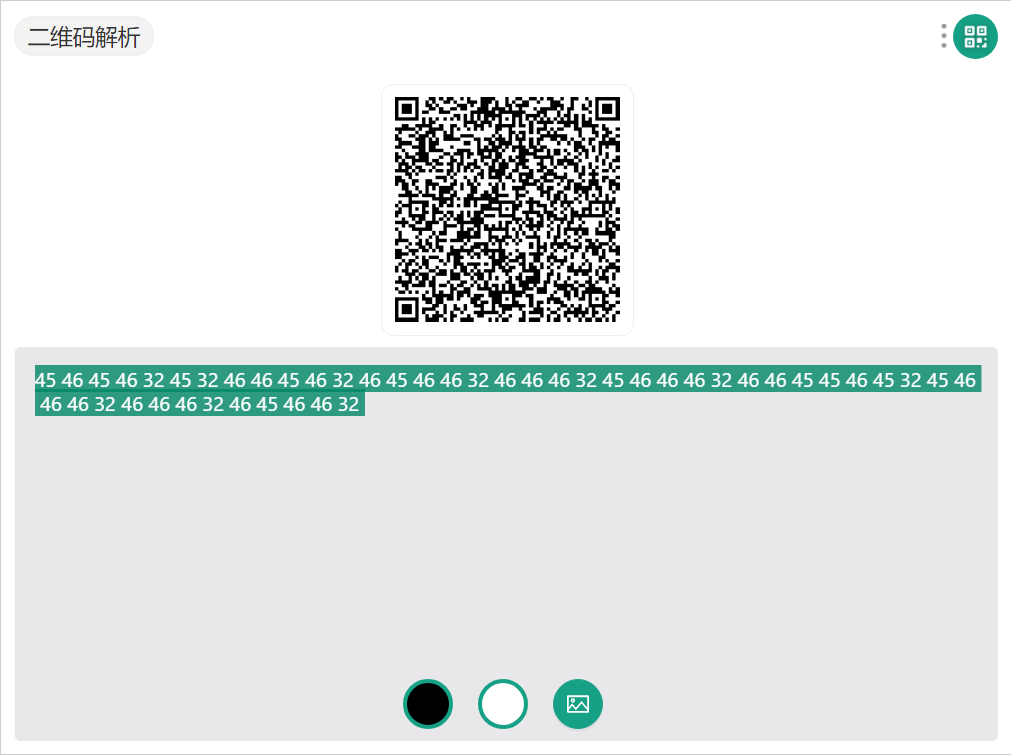

图层中有一层存在二维码

解析二维码图片

45 46 45 46 32 45 32 46 46 45 46 32 46 45 46 46 32 46 46 46 32 45 46 46 46 32 46 46 45 45 46 45 32 45 46 46 46 32 46 46 46 32 46 45 46 46 32 ascll码值转换

感觉是ascll值想转换成字符串也没过去

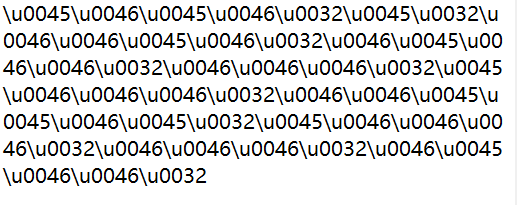

于是加上\u00转成另一个编码

再转成字符串成了这个

摩斯密码转换

EFEF2E2FFEF2FEFF2FFF2EFFF2FFEEFE2EFFF2FFF2FEFF2

都是EF2感觉是莫斯电码

得到ctflsb_bsl

答案

CTFLSB_BSL

反正就是大小写换来换去,空格换_或者去掉CTF不断尝试,最后过了

题目4

4.http://www.shiyanbar.com/ctf/1894

第一步题目图片

第二步分析图片

坑爹的电脑扫不出来

手机一扫就出来了

最终答案

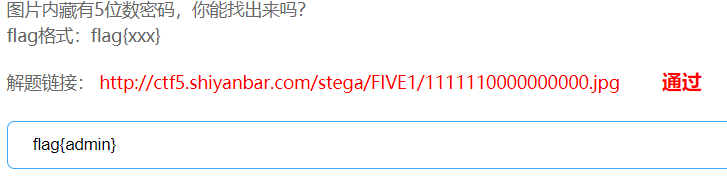

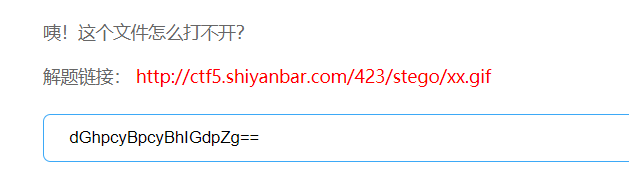

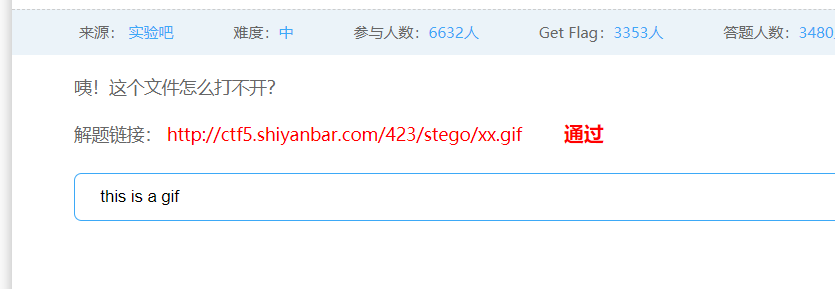

题目5

第一步分析图片

图片是打不开的gif

和题目一一样

修改后

打开

答案如下

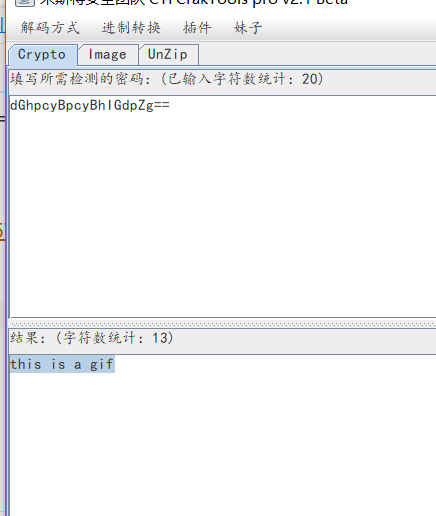

dGhpcyBpcyBhIGdpZg==

第二步base64编码转换

答案不对说明另有引擎

感觉是base64编码转换成字符串为

答案

京公网安备 11010502036488号

京公网安备 11010502036488号